vPC یا Virtual Port Channel در سیسکو

vPC یا Virtual Port Channel در سیسکو – تکنولوژی Cisco vPC همانند سایر تکنولوژی های MCEC (Multi Chassis EtherChannel) از قبیل Stack و VSS راه کاری برای ایجاد Port Channel با بیش از یک سوئیچ دیتاسنتر (Nexus) را فراهم می آورد.

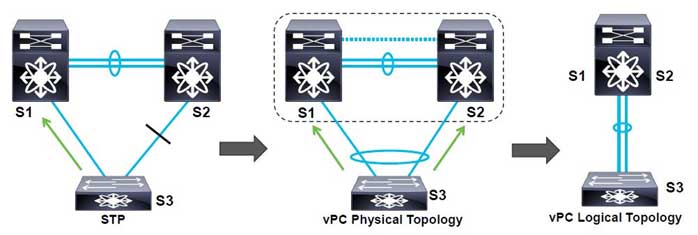

با استفاده از تکنولوژی vPC می توان لینک هایی که از یک دستگاه به دو سوئیچ مجزا متصل شده اند را با هم Port Channel نموده و از دید دستگاه هر دو لینک به یک سوئیچ واحد متصل می باشند. این قابلیت باعث می شود هیچ پورتی توسط STP بلاک نشود و امکان استفاده از پهنای باند بیشتر را به وجود می آورد.

همچنین از دیگر قابلیت های این تکنولوژی می توان به توانایی Redundancy با Convergence Time بسیار کمتر اشاره نمود.

برای ایجاد قابلیت MCEC (Multi Chassis Ether Channel) از تکنولوژی های متفاوتی از قبیل Stack و VSS (Virtual Switching System) می توان استفاده کرد. تکنولوژی Stack می تواند روی سوئیچ های Catalyst از قبیل 2960, 2960X, 2960XR, 3650, 3850 پیاده سازی شود و VSS روی سوئیچ های سری 4500, 6500, 6800 قابل پیاده سازی است. تکنولوژی vPC مختص سوئیچ های دیتا سنتر مانند Nexus 5000 ,Nexus 7000 می باشد.

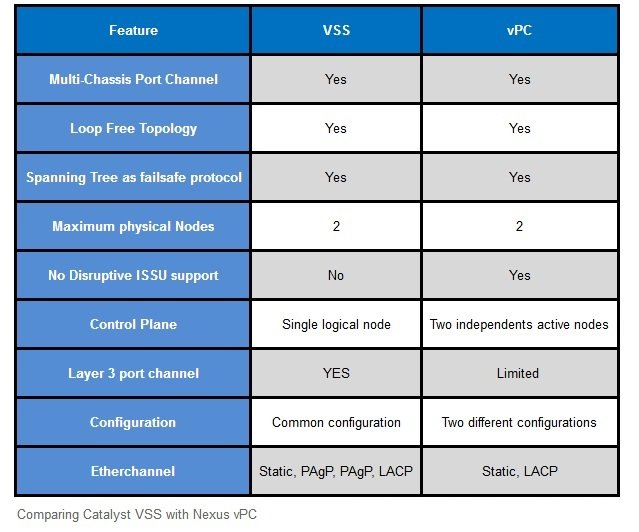

در ادامه به مقایسه این سه تکنولوژی می پردازیم:

- در تکنولوژی Stack به صورت همزمان و واحد Management Plane ،Control Plane و Data Plane مورد بهره برداری قرار می گیرند. به عنوان مثال شما بعد از Stack کردن فقط می توانید به کنسول سوئیچ Manager دسترسی داشته باشید و عملیات مدیریت را انجام دهید، همچنین تمامی پروتکل ها از قبیل STP که وظیفه Control Plane را بر عهده دارند نیز یکپارچه شده و بر روی تمام سوئیچ ها یکسان خواهند بود و پردازش STP فقط توسط سوئیچ Manager انجام می شود. در ضمن جداولی مانند ARP, MAC که برای Data Plane مورد استفاده هستند نیز برای تمام سوئیچ ها یکسان می باشند.

- در VSS تنها Control Plane و Data Plane کاملا یکسان بوده اما دارای مدیریت مجزا هستند.

- در vPC نه تنها دارای Management Plane و Control Plane مجزا خواهیم بود بلکه در مورد Data Plane نیز تنها STP و LACP به صورت یکپارچه شکل می گیرند.

vPC Basics

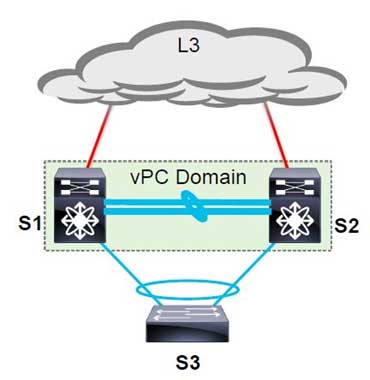

بر خلاف تکنولوژی Stack که در برخی از مدل ها می توان تا 9 سوئیچ را با هم Stack نمود، در vPC تنها از دو سوئیچ می توان استفاده کرد. به مجموع این دو سوئیچ vPC Domain و به هر کدام از این سوئیچ ها vPC Peer گفته می شود.

پورت ها در vPC می توانند Access یا Trunk باشند.

دو لینک بین vPC Peer ها باید وجود داشته باشند، یکی vPC Peer Link که برای عبور Data Traffic بوده و دیگری Keepalive Link که برای بررسی وضعیت vPC Peer مقابل مورد استفاده قرار می گیرد. تمام VLAN هایی که در vPC منتقل می شوند می بایست روی Peer-Link نیز مجاز به تردد باشند. LACP و Static Port Channel قابل پیاده سازی روی vPC هستند.

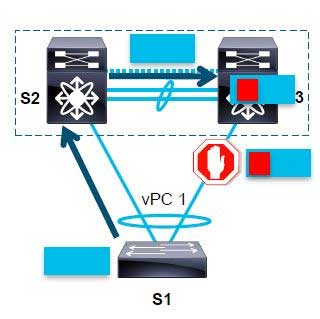

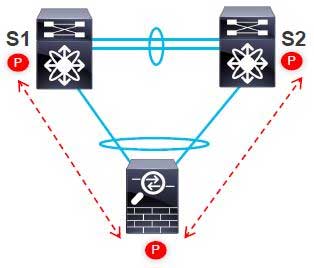

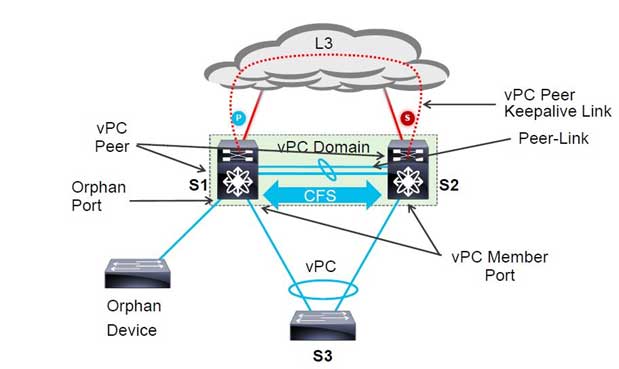

اصطلاحات vPC در شکل زیر نمایش داده شده است:

Orphan Port به پورت دستگاه هایی اطلاق می شود که تنها با یک پورت به vPC Domain متصل شده اند.

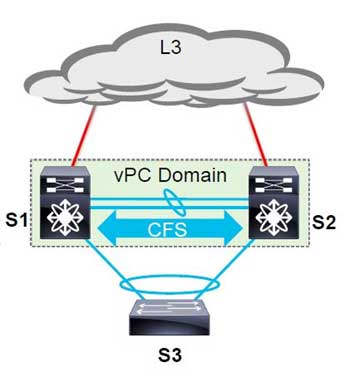

Cisco Fabric Services Protocol

CFS مکانیزمی برای همسان سازی یا Synchronization بین vPC Peer ها و Consistency Checking می باشد. فقط بر روی vPC Peer Link ارسال و دریافت می شود و به طور پیش فرض فعال است.

کارکرد این پروتکل برای vPC عبارتست از:

- Sycn کردن جدول MAC Address برای Member Ports

- اعلان وضعیت تمام Member Port ها

- مدیریت STP

- همسان سازی HSRP و IGMP Snooping

نکته1: IGMP Snooping وظیفه جلوگیری از ارسال ترافیک Multicast غیر ضروری به End Device ها را دارد.

نکته2: Consistency Checking به معنای چک کردن انطباق کامل تنظیمات می باشد.

vPC Peer-Keepalive Link

یک لینک لایه سه بین دو vPC Peer است که وظیفه بررسی vPC Peer مقابل را بر عهده دارد و به صورت دوره ای هر یک ثانیه یک Keepalive Packet به طرف مقابل ارسال می کند و طرف مقابل از UDP Port 3200 برای دریافت Keepalive Packet استفاده می نماید.

vPC Peer-Link

vPC Peer-Link را نمی توان بر روی پورت فیزیکی ایجاد نمود و حتما می بایست از یک لینک Port Channel استفاده گردد. همچنین این لینک تحت هیچ شرایطی نباید دارای محدویت بوده و یا Block شود.

اطلاعاتی که روی این لینک ارسال می شوند عبارتند از:

- vPC VLANs

- CFS Messages

- ترافیک Flooded از سمت vPC Peer

- STP BPDUs ,HSRP Hello Messages and IGMP Updates

مکانیزم جلوگیری از Loop در vPC

هر vPC Peer حتی الامکان از ارسال ترافیک به vPC Peer دیگر اجتناب نموده و خود ترافیک را Forward می کند. برای جلوگیری از Loop اگر ترافیکی از vPC Peer Link وارد شود به هیچ عنوان مجاز نیست تا به پورت هایی که vPC Member Ports هستند وارد گردد. تنها زمانی مجاز خواهد بود که یکی از Member Port های یک دستگاه روی vPC Peer طرف مقابل Down شده باشد و اصطلاحا تبدیل به یک Orphan Port گردد.

برای مثال در شکل بالا اگر Member Port سوئیچ S1 روی vPC Peer S3 قطع شود و سپس ترافیکی به مقصد سوئیچ S1 به سوئیچ S3 وارد شود، آن گاه سوئیچ S3 مجبور است ترافیک را از vPC Peer-Link و از طریق سوئیچ S2 به سوئیچ S1 ارسال کند. در این وضعیت چون سوئیچ S2 با پروتکل CFS از وضعیت Member Port ها مطلع شده است بنابراین سوئیچ S1 را به عنوان Orphan Port می شناسد و می تواند ترافیکی که از Peer Link به مقصد S1 می باشد را ارسال کند.

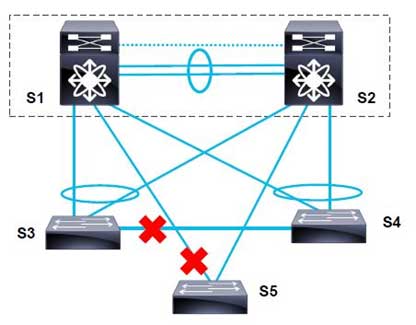

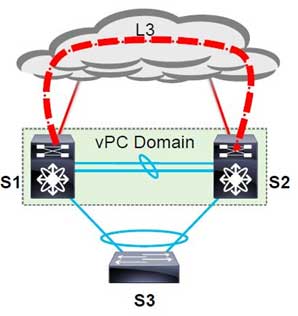

نکاتی درباره STP در شبکه مبتنی بر vPC

- تمام سوئیچ ها باید +Rapid-PVST یا MST را استفاده کنند.

- برای هیچ VLAN ای نباید STP غیر فعال شود.

- همیشه vPC Domain باید به عنوان Root Switch برای همه VLAN ها باشد.

- STP لینک هایی که خارج از vPC هستند را کنترل کرده و در صورت وقوع Loop بلاک می نماید.

در این شکل سوئیچ های S1 و S2 تشکیل vPC Domain داده اند و به عنوان یک Root Switch برای تمام سوئیچ های شبکه در نظر گرفته می شوند. لینک هایی که vPC نیستند مانند لینک ارتباط بین S3 و S4 مشمول قوانین STP شده و در صورت لزوم بلاک می گردند.

امکانات vPC

تکنولوژی vPC امکانات زیر را ارائه می دهد که در ادامه به بررسی هر کدام می پردازیم:

- vPC Peer-Switch

- Hybrid Topology (vPC and non-vPC)

- vPC Peer-gateway

- Layer3 Peer-Router

- vPC ARP Sync

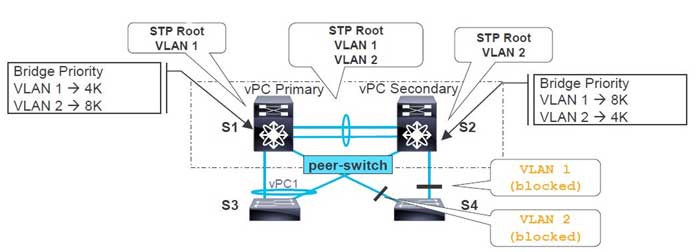

vPC Peer-Switch

در حالت معمول STP برای vPC توسط vPC Primary کنترل می شود و vPC Primary وظیفه ارسال BPDU روی Designated Ports را بر عهده دارد و vPC Secondary فقط به صورت Proxy عمل کرده و BPDU ها را به Primary منتقل می کند.

اما زمانی که در تنظیمات vPC از قابلیت Peer-Switch استفاده می کنیم، هر دو سوئیچ از دید سایر سوئیچ ها به عنوان یک STP Root Switch دیده می شوند زیرا یک Virtual Bridge ID ساخته شده تا هنگام ارسال BPDU از آن استفاده شود و BPDU ها توسط هردو سوئیچ پردازش می شوند.

Hybrid Topology (vPC and non-vPC)

این ویژگی در توپولوژی هایی که هم vPC و هم non-vPC وجود دارند قابل استفاده می باشد. اما برای لینک هایی که vPC نیستند و باید همچنان با همان Physical Bridge ID کار کنند، قابلیت Spanning-tree Pseudo-Information باعث می شود سوئیچ های vPC Peer ترافیک VLAN ها را روی لینک هایی که vPC نیستند Load Balance کرده و مثلا ترافیک VLAN های زوج روی یک لینک و فرد روی لینک دیگر فعال گردند.

vPC Peer-gateway

وقتی دو سوئیچ vPC Peer را با پروتکل های FHRP به عنوان Gateway در شبکه قرار دهیم و روی آن ها SVI تعریف کنیم، یکی از vPC Peer ها به عنوان Active Gateway و دیگری به عنوان Standby خواهند بود و ترافیک از سمت Client باید به سوئیچی که Active است ارسال شود.

ارتباط با سوئیچ های Gateway به صورت Port Channel می باشد که طبیعتا مکانیزم Port Channel Load Balancing باعث می شود گاهی ترافیک به جای ارسال به سوئیچ Active به سوئیچ Standby وارد شود و این سوئیچ وظیفه دارد تا آن را به سوئیچ Active ارجاع دهد، طبیعتا این روند باعث افزایش پردازش و ارسال حجم زیادی از ترافیک به سوئیچ Active خواهد شد.

با استفاده از قابلیت Peer-Gateway می توان ترافیکی که به سوئیچ Standby وارد شده را بدون اینکه به سوئیچ Active ارجاع داده شود، توسط همان سوئیچ پردازش و Forward کرد.

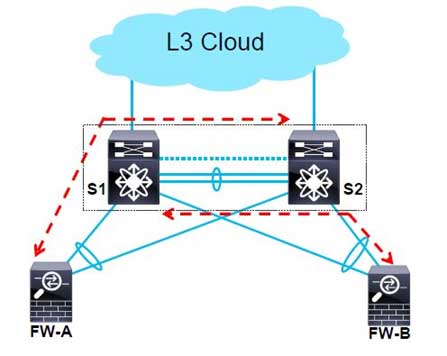

Layer3 Peer-Router

به طور پیش فرض امکان تشکیل Layer 3 Routing Protocol Adjacency از طریق vPC Peer-link وجود ندارد. با استفاده از این قابلیت امکان ایجاد همسایگی با استفاده از vPC Peer-Link وجود خواهد داشت. یک نکته مهم این است که ترافیک عبوری روی vPC Peer-Link بدون تغییر در TTL خواهد بود.

نکته: حتما باید قابلیت Peer Gateway هم روی vPC Peer ها فعال شده باشد.

از موارد استفاده این قابلیت می توان به حالتی اشاره کرد که یک روتر تنها با یک لینک به یکی از vPC Peer ها متصل است (Orphan Port) و نیاز دارد تا با هر دو vPC Peer تشکیل همسایگی بدهد.

یا مثلا در شکل زیر با استفاده از این قابلیت هر دو فایروال می توانند از طریق لینک vPC Peer-link با یکدیگر Layer 3 Peer شوند و یکی در حالت Active و دیگری در حالت Standby قرار گیرند.

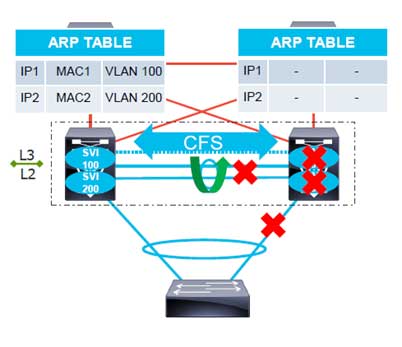

vPC ARP Sync

وقتی یک vPC Peer غیر فعال می شود یا Peer Link قطع می شود، تمام SVI ها به حالت Suspend در می آیند.

با استفاده از قابلیت ARP Sync بعد از بازیابی vPC Peer یا Peer Link جدول ARP کاملا پاک خواهد شد و قبل از فعال سازی SVI ها دوباره جدول با استفاده از پروتکل CFS با vPC Peer مقابل همسان سازی می گردد.

vPC Failure Scenario

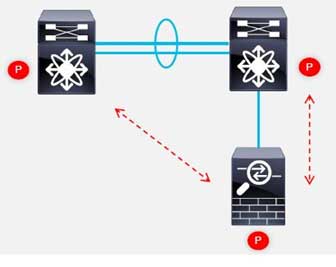

- اگر یکی از Member Port ها Down شود:

هیچ تغییری در Role ها اتفاق نمی افتد و vPC به کار خود ادامه می دهد.

مسیر رسیدن تغییر می کند و ممکن است از vPC Peer-Link استفاده شود، که باعث افزایش ترافیک vPC Peer-Link می شود.

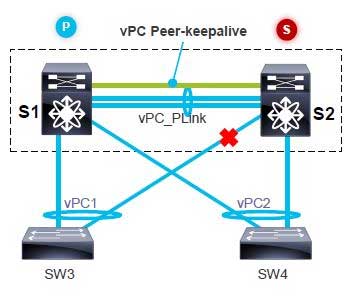

- vPC Peer-Keepalive is Down —- vPC Peer-link is Up

در این حالت باز هیچ Role ای عوض نخواهد شد و وضعیت vPC Peer ها از طریق vPC Peer-Link شناسایی خواهد شد.

هر دو vPC Peer در حالت Forwarding بوده و هیچ Down Time ای نخواهد بود.

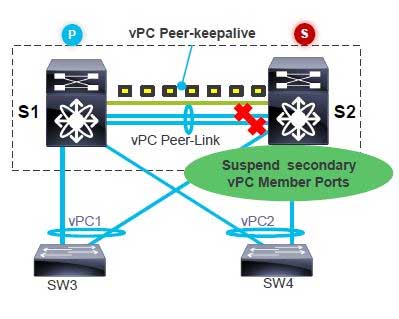

- vPC Peer-Keepalive is Up —- vPC Peer-link is Down

در این موقعیت نیز همچنان وضعیت هر دو vPC Peer توسط طرف دیگر قابل شناسایی می باشد. بنابرای هر دو vPC Peer همچنان Active هستند. اما vPC Secondary تمام پورت های vPC Member را Suspend می کند، به این دلیل که ارتباط Peer-Link قطع است و ممکن است ترافیکی از سمت vPC Members بیاید که نیاز باشد از Peer-Link عبور کند. بنابراین تمام ترافیک از سمت vPC ها فقط به Primary ارسال خواهند شد.

ترافیک از سمت Orphan Ports فقط از سایر Uplink های موجود قابل ارسال خواهد بود و در صورت لزوم عبور از vPC Peer Link با مشکل مواجه خواهد شد.

البته در این وضعیت قابلیت vPC Orphan-Ports Suspend وجود دارد که در مواقع قطعی vPC Peer-Link تمام پورت های Orphan را به حالت Suspend می برد و بعد از اتصال vPC Peer-Link آن را مجددا فعال خواهد کرد.

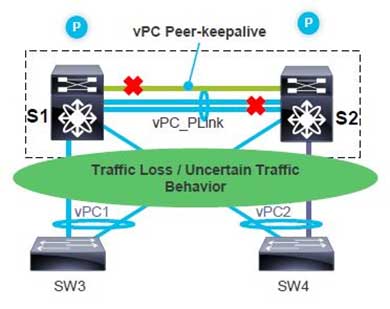

- vPC Peer-Keepalive is Down —- vPC Peer-link is Down

اصطلاحا به این حالت Dual-Active یا Split-Brain گفته می شود، و بدترین Failure Scenario در مورد vPC می باشد.

در این حالت هر دو vPC Peer به عنوان Primary فعال خواهند شد، بنابراین Traffic Loss خواهیم داشت.

وقتی هر دو لینک دوباره Up شوند، Former Primary به عنوان Operational Secondary و Former Secondary به عنوان Operational Primary عمل خواهند کرد.

تفاوت VSS با vPC چیست؟

آیا می دانید فرق اصلی تکنیک های VSS با vPC چیست؟ تفاوت VSS و vPC در نحوه عملکرشان مشخص می شود. افزونگی در ارتباطات و سوئیچ ها به منظور افزایش قابلیت اطمینان، از جمله مزایای این دو سرویس می باشد. هرکدام از این دو از تجهیزات سخت افزاری مختلفی در زیرساخت شبکه کامپیوتری پشتیبانی و بکار برده می شوند.

درباره VSS -Virtual Switching System

تکنیک VSS، شبکه را با کوچکتر کردن تعداد تجهیزات شبکه از پیچیدگی و مدیریت مسیرها و سوئیچ های افزونه (redundant) می کاهد. تکنیک VSS دو سوئیچ فیزیکی را به یک Switch تبدیل کرده و باعث ساده تر شدن ساختار Port-Channel ها و تعداد همسایگان در روتینگ لایه 3 می گردد و از به وجود آمدن لوپ Loop های لایه 2 نیز جلوگیری می کند.

به فرض نمونه به صورت فیزیکی در لایه توزیع شبکه، معمولاً هر سوئیچ دسترسی (Access) به وسیله دو لینک مجزا به دو سوئیچ توزیع (Distribution) متصل می گردد. به وسیله VSS می توان Port-Channel های منطقی از یک سوئیچ دسترسی تعریف نمود و توپولوژی لایه و امکانات بالانس ترافیکی (Load Balancing) را به وجود آورد. همچنین به کمک VSS دیگر لازم نیست مهندسان شبکه خود را با Spanning Tree درگیر نمایند.

درباره Virtual Port-Channel- VPC

کاربرد اصلی VPC استفاده از امکان Link Aggregation در چند سوئیچ فیزیکی مختلف است ولی آن را به صورت متفاوتی انجام می دهد. تفاوت اصلی در این است که در Control plane ,VSS ها به صورت منطقی واحد در نظر گرفته می شود ولی در VPC اینگونه نیست. بنابراین هر دو Switch می توانند به صورت کاملاً مستقل عمل نمایند و به همین علت نیز Ether Channel های ساخته شده بین چند سوئیچ قابلیت لایه 3 ندارند و نیاز به استفاده از پرو تکل هایی نظیر HSRP وجود دارد.

تفاوت اصلی VSS با vPC چیست؟

- اصولا VSS در سوئیچ های حوزه campus پیاده سازی می شود (مثلا سوئیچ های سری 6500 یا 6800) در حالی که تکنیک vPC در سوئیچ های حوزه دیتا سنتر پیاده سازی می شود (مثل سوئیچ های Nexus )

- تکنولوژی VSS کنترل پلین هر دو سوئیچ را یکپارچه و متحد می کند در حالیکه در vPC هر سوئیچ کنترل پلین خود را داراست.

- در VSS از پورت چنل لایه سه می توان در اتصال چند شاسی استفاده نمود در حالیکه در vPC نوع اتصال صرفا پورت چنل لایه دو می باشد.

- در اتصال VSS از هر دو الگوریتم تقسیم بار PAgP و LACP می توان استفاده نمود در حالیکه در vPC فقط از متد LACP می توان استفاده کرد.

- در VSS دو سوئیچ فیزیکی بهم متصل شده یک سوئیچ منطقی از زاویه مدیریتی تشکیل می دهند و برای اتصال به آنها یک IP مدیریتی داریم و تمام پیکربندی ها در سوئیچ Active پیاده سازی می شود، در حالیکه در vPC ما سوئیچ های متفاوت داریم و از منظر مدیریتی می توان پیکربندی های متفاوتی برروی آنها انجام داد.

- به دلیل تفاوت نگاه مدیریتی در VSS و vPC مسائلی نظیر Gateway Redundency در تکنولوژی VSS مطرح نمی باشد، چون عملا ما با یک دستگاه و یک Gateway در ارتباط می باشیم در حالیکه در vPC مباحث FHRP نظیر HSRP , VRRP و GLBP مطرح می شوند چون می توانیم از Gateway های مختلف برای جلوگیری از SPOF استفاده کنیم.

در کل برای پشتیبانی آسان تر تجهیزات تخصصی سوئیچینگ شبکه کامپیوتری از این دو تکنینک استفاده می شود و با استفاده از این تکنیکها، کارشناسان متخصص در امر نگهداری زیرساخت تجهیزات شبکه کامپیوتری، بهتر و حرفه ای تر می توانند در مواقع مواجهه با مشکلات احتمالی، عیب یابی و ترابلشوت نمایند.