تفاوت بین VMware vSphere و ESXi و vCenter چیست؟

در این مقاله ما به صورت فنی و عمیق به مباحث مربوط به شرکت VMware نخواهیم پرداخت و تمرکز ما تنها بر اصطلاحات VMware خواهد بود. مخاطبین این مقاله در واقع افرادی خواهند بود که با اصلاحات VMware آشنایی دقیقی ندارند و بعضا این کلمات را به جای یکدیگر نام می برند مثل دو عنوان ESXi و VSphere. به همین خاطر در این مقاله سعی شده تا به طور مختصر راجع به هر یک از اصطلاحاتی که در تیتر گفته شد برای شما عزیزان توضیحاتی را ارائه دهیم.

تقریبا همه افراد با ESXI آشنایی دارند ولی در مورد vSphere و vCenter چطور؟

این دو کلمه اغلب برای افراد مبهم و گیج کننده می باشد و براشون به عنوان یک علامت سوال می باشد، اما در واقع پاسخ های ساده ای برای آن ها وجود دارد که در ادامه به طور کامل توضیح داده خواهد شد.

در سال 2001 ، VMware ESX (که قبلا به عنوان VMware ESX Server شناخته می شد) انقلاب مجازی را آغاز کرد. امروزه VMware در مجازی سازی data center ها پیشقدم می باشد. هر یک سال و نیم، معمولا یک نسخه کامل از نسخه جدید خود که قابلیت های جدید را در دل خود نهفته است و سازگاری کاملی با سخت افزارهای جدیدی مانند NVMe SSD ها، هارد دیسک های با ظرفیت های بسیار بالا یا آخرین پردازنده های اینتل یا AMD را تضمین می کند.

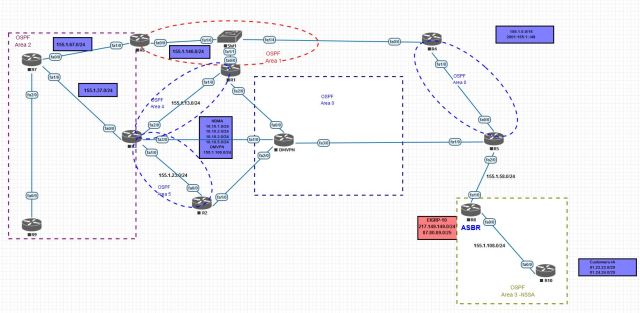

VMware ESXi چیست؟

ESXi یک hypervisor می باشد، ESXi یک قطعه نرم افزاری (بسیار کوچک) است که بر روی یک سرور فیزیکی (host) نصب می شود و اجازه می دهد تا چند سیستم عامل مختلف در کنار یکدیگر (side-by-side) اجرا شود.

این سیستم ها به طور کامل از یکدیگر جدا شده اند، اما می توانند از طریق یک شبکه با سایر نقاط جهان از طریق Lan ارتباط برقرار کنند. سیستم عامل هایی که بر روی ماشین های مجازی (VMs) اجرا می شوند هر کدام (هر VM) سخت افزار مجازی خود را خواهد داشت (CPU، حافظه، دیسک).

VMware ESXi دارای دو نسخه رایگانی و قابل خریداری می باشد. نسخه رایگان تا حدودی محدود است، یکی از نظر scale و دیگر اینکه نمی توان از طریق سرور مدیریت مرکزی vCenter مدیریت شود. با این حال، ESXi رایگان (که VMware ESXi Hypervisor نامیده می شود) می تواند به یک Storage (جایی که VM ها در آنجا ایجاد، ذخیره و اجرا می شوند) متصل شود.

این بدان معنی است که این Storage می تواند بین چندین هاست ESXi به اشتراک گذاشته شود، اما توجه داشته باشید که بین چند VM نمی تواند به اشتراک گذاشته شود، بنابراین بر روی VMهایی که متعلق به هر ESXi هستند، هیچ مدیریت مرکزی در نسخه رایگان وجود نخواهد داشت.

با توجه به صحبت های بالا بدیهی است که استفاده از نسخه رایگان تنها برای تست و آموزش خواهد بود.

با استفاده از قابلیت snapshots شما می توانید یک Image از وضعیت کنونی VM داشته باشید، Snapshot حاوی تمامی تنظیمات و اطلاعات وضعیت فعلی VM میباشد. به عنوان مثال شما قصد دارید یکی از سرویس های بزرگ مایکروسافت را برای اولین بار راه اندازی کنید اما نگران مشکلات احتمالی بر روی بستر شبکه خود هستید! که با استفاده از این قابلیت اگر پس از راه اندازی سرویس مشکلی در شبکه ایجاد شود به راحتی می توانید وضعیت سرور را به حالت stable قبل از نصب بازگردانید.

دقت داشته باشید که Snapshot، بک آپ نخواهد بود و امکان استفاده مستقل به عنوان یک VM را به شما نمیدهد. این در حالی است که قابلیت Clone (کلون)، VM جدیدی است که از Parent خود ایجاد شده و از آن میتوان به عنوان یک VM دوم و مستقل استفاده نمود.

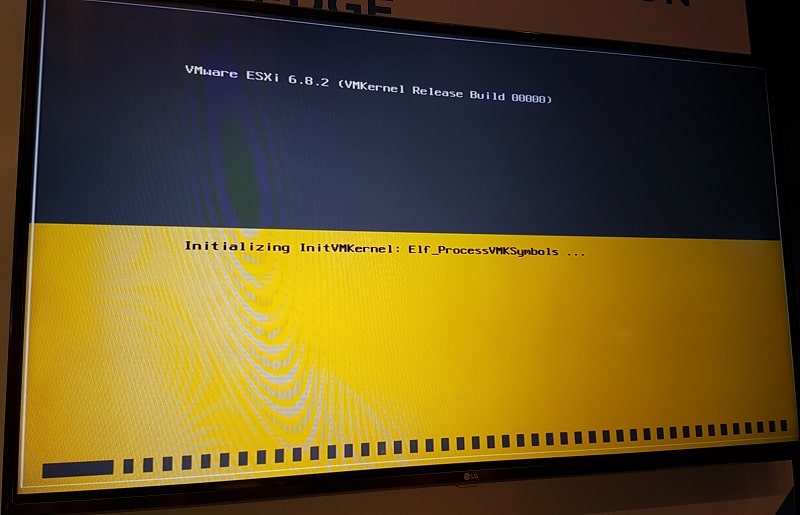

VMware vCenter چیست؟

سرور VMware vCenter یک قطعه نرم افزاری (VM) مرکزی است که امکان مدیریت مرکزی کل زیرساخت را برای شما فراهم می کند.

در vCenter از طریق یک کنسول مستقل، شما تقریبا می توانید هر کاری را انجام دهید. سرور vCenter را می توان در ویندوز نصب کرد که برای سازمان های کوچک کارایی دارد، اما برای محیط های Enterprise و بسیار بزرگ می توان به عنوان یک virtual appliance VM از پیش تنظیم شده از آن استفاده کرد (VCSA). این نسخه در واقع یک VM از پیش تنظیم شده آماده لینوکسی مبتنی بر سیستم عامل OpenSUSE لینوکس می باشد که برای استفاده باید بر روی یکی از ESXi ها، توسعه داده شود. بدیهی است که ماهیت سیستمی که بر پایه لینوکس قرار گرفته کلان بودن، قدرتمند بودن و همچنین بوت بسیار سریع آن می باشد.

سرور vCenter در واقع یک قسمت از مجوز نرم افزار می باشد. دو گزینه برای خرید سرور vCenter وجود دارد:

- vCenter Server Essentials: به عنوان بخشی از vSphere Essentials و بسته نرم افزاری Essentials Plus می باشد. این نسخه از سرور vCenter Server Essentials هم نامیده می شود، برای مدیریت تا 3 عدد host و هر کدام با 2 عدد CPU فیزیکی مناسب است. که برای سازمان های یکوچک مناسب می باشد، می توان با این لاینسنس به راحتی در حدود 60 عدد VM کار کرد.

- Standalone vCenter Server: با این لایسنس vCenter server با تمامی امکانات ارائه خواهد شد به طوری که قابلیت مدیریت 20000 و حداکثر 25000 host را روی VMها را دارد. توجه داشته باشید که vCenter خود تنها یک بخش از پاذل لایسنس می باشد. برای هر کدام از host های ESXi جهت مدیریت مرکزی باید لایسنس مربوطه خریداری شود.

اساسا مجوزها به سه دسته Standard ، Enterprise ، Enterprise Plus (هر کدام با تعداد cpuهای مشخص) تقسیم می شوند.

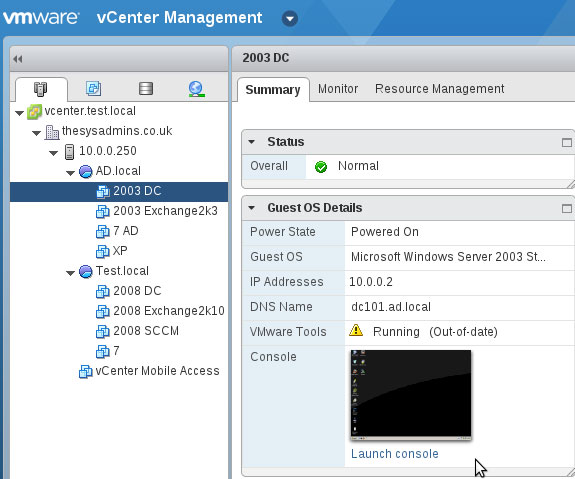

VMware vSphere چیست؟

VMware vSphere یک نام تجاری برای کل VMware Suite می باشد. پس Vsphere نرم افزاری نیست که قابلیت نصب را داشته باشد بلکه مجموعه پکیج نرم افزاری می باشد که در بردارنده نرم افزارهای Virtualization سرور می باشند.

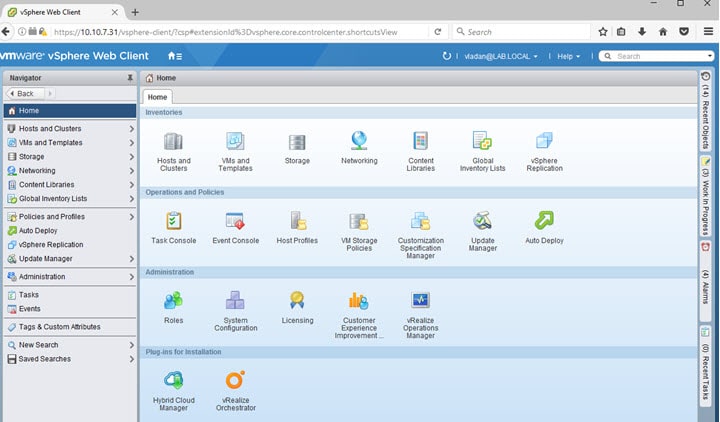

همانطور که گفته شد لایسنس های مختلفی بسته به نیاز مشتری ارائه شده است. در ادامه یک عکس از VMware vSphere را پس از اتصال به سرور vCenter ارائه شده است.

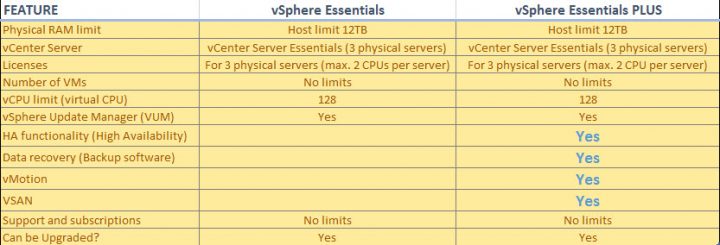

تفاوت های بین لایسنس Essentials و Essentials PLUS را در عکس زیر نمایش داده شده است.

Essentials برای سازمان های کوچک مناسب است که availability اهمیتی ندارد و در صورت بروز مشکل کلاینت های آن ها آفلاین می توانند به کار خود ادامه دهند. از سوی دیگر امکان مهاجرت VMها به host دیگر و یا patching بدون وقفه یک مزیت شمرده می شود که می تواند در طول ساعات کاری business سازمان اینکار انجام شود و کلایت ها نیز به کار خود ادامه دهند.

با لایسنس Essentials PLUS اگر یک مشکل سخت افزاری ناخواسته وجود داشته باشد، (vSphere High Availability) می تواند به طور اتومات آن دسته از VM هایی را که دچار مشکل شده اند را ، به طور خودکار راه اندازی مجدد کند. این VM ها به صورت اتومات در host های دیگر که بخشی از کلاستر VMware هستند، مجددا راه اندازی می شوند. در زمان بروز مشکل (small downtime) سیستم متوجه می شود چه host ی از کار افتاده و کدام host ها می توانند VM های از کار افتاده را مجدد start کنند. البته این host ها باید ظرفیت cpu لازم را داشته باشند، زمانی که این تصیمیم گیری انجام می شود vm ها بوت می شوند و کل این مراحل اتوماتیک و بدون دخالت مدیر انجام می شود.